15. November 2021

- Gartner-Kunde? Log in und personalisierte Ergebnisse entdecken.

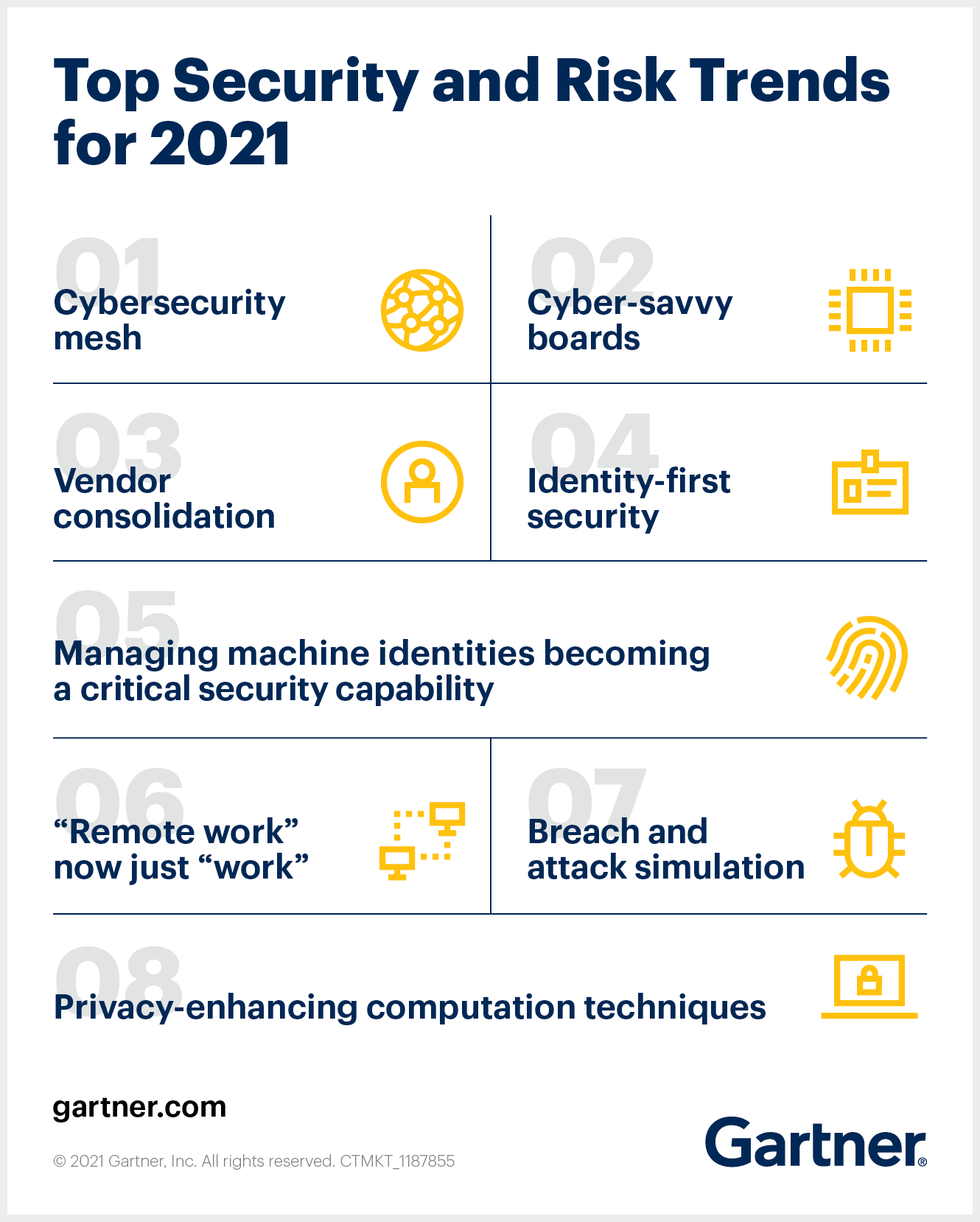

Die 8 wichtigsten Sicherheits- und Risikotrends, die wir beobachten

Verfasst von: Kasey Panetta

Cybersecurity Mesh, identitätsorientierte Sicherheit, sicherheitsbewusster Vorstand und Privacy-Enhancing-Computation stehen auf der Liste.

E-Book zur Leadership Vision: Beste Maßnahmen für Sicherheitsverantwortliche 2022

Da Cybersicherheit und Compliance zu den beiden größten Problemen in den Vorständen von Unternehmen werden, stellen einige von ihnen Experten für Cybersicherheit ein, die sich speziell mit Sicherheits- und Risikofragen befassen. Dies ist nur einer der 8 wichtigsten Sicherheits- und Risikotrends, von denen viele durch aktuelle Ereignisse wie Sicherheitsverletzungen und die fortlaufende COVID-19-Pandemie ausgelöst wurden.

Herunterladen: Wie Sie Ihr Programm für Informationssicherheit ausgereift gestalten

„In den letzten zwei Jahren wurden alle normalen Unternehmen auf den Kopf gestellt“, sagt Peter Firstbrook, VP Analyst bei Gartner. „Da sich der neue Standard der hybriden Arbeitsweise durchsetzt, benötigen alle Unternehmen, um die Sicherheit zu garantieren, eine stets aktive defensive Haltung und Klarheit darüber, welche Geschäftsrisiken Remote-Benutzer aufwerfen.“

Die diesjährigen Sicherheits- und Risikotrends zeigen fortlaufende, aber noch nicht allgemein anerkannte strategische Veränderungen im Sicherheitsökosystem auf. Es wird erwartet, dass jede dieser Maßnahmen weitreichende Auswirkungen auf die Branche haben wird und ein erhebliches Disruptionspotenzial birgt.

Trend Nr. 1: Cybersecurity Mesh

Das Cybersecurity Mesh ist ein moderner konzeptioneller Ansatz für die Sicherheitsarchitektur, der es dem Distributed Enterprise ermöglicht, Sicherheit dort einzusetzen und zu erweitern, wo sie am dringendsten benötigt wird.

Der perfekte Leitfaden: Cybersicherheit

Als COVID-19 das Digital Business beschleunigte, beschleunigte es auch den Trend, bei dem viele digitale Vermögenswerte – und Personen – zunehmend außerhalb der traditionellen Unternehmensinfrastruktur angesiedelt sind. Darüber hinaus müssen Cybersicherheitsteams unzählige Formen der digitalen Transformation und andere neue Technologien absichern. Dies erfordert Sicherheitsoptionen, die flexibel, agil, skalierbar und zusammensetzbar sind – solche, die es dem Unternehmen ermöglichen, sich auf sichere Art und Weise in die Zukunft zu bewegen.

Trend Nr. 2: Vorstände mit guten Cyberkenntnissen

Aufgrund der zunehmenden Zahl öffentlicher Sicherheitsverletzungen und den immer häufigeren Disruptionen des Geschäftsbetriebs durch Ransomware, werden Vorstände immer aufmerksamer auf das Thema Cybersicherheit. Sie erkennen, dass dies ein großes Risiko für Unternehmen darstellt, und bilden spezielle Komitees, die sich mit Fragen der Cybersicherheit befassen, oft unter der Leitung eines Vorstandsmitglieds mit Sicherheitserfahrung (z. B. eines ehemaligen Chief Information Security Officer [CISO]) oder eines externen Beraters.

Das bedeutet, dass die CISOs mit einer verstärkten Prüfung und höheren Erwartungen rechnen können, aber auch mit mehr Unterstützung und Ressourcen. Seien Sie darauf vorbereitet, die Kommunikation zu verbessern, und rechnen Sie damit, dass Ihr Vorstand schwierigere Fragen stellen wird.

IT Roadmap herunterladen: Cybersicherheitsstrategie

Trend Nr. 3: Anbieter-Konsolidierung

Die Realität im Sicherheitsbereich sieht heute so aus, dass Sicherheitsverantwortliche über zu viele Tools verfügen. Gartner fand in der CISO Effectiveness Survey 2020 heraus, dass 78 % der CISOs 16 oder mehr Tools in ihrem Anbieterportfolio für Cybersicherheit haben; 12 % von ihnen haben 46 oder mehr. Zu viele Sicherheitsanbieter zu haben, führt zu komplexen Abläufen und einer erhöhten Anzahl von Sicherheitsmitarbeitern.

Die meisten Unternehmen sehen in der Konsolidierung der Anbieter eine Möglichkeit, die Sicherheit effizienter zu gestalten. 80 % der Unternehmen verfolgen bereits eine entsprechende Strategie oder sind an einer solchen interessiert. Die großen Sicherheitsanbieter reagieren darauf mit besser integrierten Produkten. Die Konsolidierung ist jedoch eine Herausforderung, deren Umsetzung oft Jahre dauert. Obwohl niedrigere Kosten oft als Grund für diesen Trend angesehen werden, sind rationalisierte Abläufe und geringere Risiken leichter zu erreichen.

Erfahren Sie mehr: Alles, was Sie über Cybersicherheit wissen sollten

Trend Nr. 4: Identitätsorientierte Sicherheit

Die hybride Arbeitsweise und die Migration zu Cloud-Anwendungen haben den Trend zur Identität als Perimeter gefestigt. Identitätsorientierte Sicherheit ist nicht neu, aber sie wird immer wichtiger, wenn Angreifer beginnen, Identitäts- und Zugriffsverwaltungsfunktionen ins Visier zu nehmen, um unbemerkt zu bleiben.

Missbräuchlich genutzte Anmeldedaten sind heute die häufigste Methode bei Sicherheitsverletzungen. Angreifer auf nationaler Ebene haben es auf aktive Verzeichnisse und die Identitätsinfrastruktur abgesehen – und das mit erstaunlichem Erfolg. Die Identität ist eine wichtige Technik für die seitliche Bewegung in luftgestützten Netzwerken. Die Nutzung der mehrstufigen Authentifizierung nimmt zu, aber sie ist keine Wunderwaffe. Es ist von entscheidender Bedeutung, dass die Identitätsinfrastruktur ordnungsgemäß konfiguriert, gewartet und überwacht wird.

Trend Nr. 5: Die Verwaltung von Maschinenidentitäten wird zu einer wichtigen Sicherheitsfunktion

Da die digitale Transformation vorangeht, hat die Zahl der nicht-menschlichen Entitäten, die moderne Anwendungen ausmachen, sprunghaft zugenommen. Daher ist die Verwaltung von Maschinenidentitäten zu einem wichtigen Bestandteil von Sicherheitsabläufen geworden.

Alle modernen Anwendungen bestehen aus Diensten, die über APIs verbunden sind. Jeder dieser Dienste muss authentifiziert und überwacht werden, da Angreifer den Daten-Zugang Ihrer Lieferanten über APIs zu ihrem Vorteil nutzen können. Die Tools und Techniken für die unternehmensweite Verwaltung von Maschinenidentitäten befinden sich noch im Entwicklungsstadium. Mit einer unternehmensweiten Strategie für die Verwaltung von Maschinenidentitäten, Zertifikaten und Geheimnissen kann Ihr Unternehmen seine digitale Transformation jedoch besser absichern.

Trend Nr. 6: „Remote-Arbeit“ heißt jetzt einfach nur „Arbeit“

Laut der 2021 CIO Survey von Gartner können 64 % der Mitarbeiter heute von zu Hause aus arbeiten, und zwei Fünftel arbeiten tatsächlich von zu Hause aus. Was früher nur für Führungskräfte, leitende Mitarbeiter und Vertriebsmitarbeiter galt, gehört heute zum Standard. Der Übergang zu hybriden Arbeitsweisen (oder Remote-Arbeit) ist ein dauerhafter Trend: Mehr als 75 % der Wissensarbeiter rechnen mit zukünftigen hybriden Arbeitsumgebungen.

Aus der Sicherheitsperspektive erfordert dies einen völligen Neustart von Richtlinien und Tools, um die Risiken zu verringern.

Trend Nr. 7: Simulation von Verletzungen und Angriffen

Es entsteht ein neuer Markt, der Unternehmen dabei hilft, ihre Sicherheitslage zu validieren. Die Simulation von Verletzungen und Angriffen (BAS, breach and attack simulation) bietet eine kontinuierliche Prüfung und Validierung von Sicherheitskontrollen und testet die Stellung des Unternehmens bei externen Bedrohungen. Außerdem bietet sie spezielle Bewertungen und hebt die Risiken für wichtige Vermögenswerte wie vertrauliche Daten hervor. BAS bietet Schulungen an, um die Ausgereiftheit von Sicherheitsunternehmen zu fördern.

Trend Nr. 8: Techniken zur Privacy-Enhancing-Computation

Techniken zur Privacy-Enhancing-Computation, die Daten während der Verwendung schützen – im Gegensatz zum Schutz beim Ruhen oder in der Bewegung der Daten – ermöglichen eine sichere Datenbearbeitung, Freigabe, grenzüberschreitende Übertragung und Analyse, selbst in nicht vertrauenswürdigen Umgebungen.

Diese Technologie wandelt sich rasch von der akademischen Forschung zu realen Projekten, die einen echten Wert darstellen und neue Formen der Verarbeitung und Weitergabe von Daten bei geringerem Risiko von Datenschutzverletzungen ermöglichen.

Erleben Sie Gartner-Konferenzen online

Seien Sie dabei, wenn auf den Gartner-Konferenzen die neuesten Insights bekannt gegeben werden.

Empfehlenswerte Ressourcen für Gartner-Kunden:*

Die wichtigsten Trends im Bereich Sicherheit und Risikomanagement 2021

Gestaltung der Sicherheit für Unternehmen, die sich auf Remote-Arbeit orientieren

Top-Tipps für die Vermittlung von Sicherheit und Risiken an die Stakeholder des Unternehmens

*Achtung: Einige Dokumente stehen möglicherweise nicht allen Gartner-Kunden zur Verfügung.